Gelişmiş ülkelerde insanların birden fazla dijital cihaz kullanıp sürekli internete bağlı olarak yaşaması artık olağan bir şey haline geldi. Gelişmekte olan ülkeler de yavaş yavaş hızlı internet bağlantısının getirdiği faydaları kazanca çevirmeye çalışıyorlar. Aynı zamanda, yaşadığımız çevreler gittikçe artan bir şekilde dijitalleşmeye devam ediyor ve sensör bağlı olan nesnelerin sayısı gün geçtikçe artıyor. Hal böyle olunca akla takılan ilk soru: Güvende miyim?

Yüksek bağlantı hızının faydalarının yanı sıra zararları da var tabii ki. Siber suçlar, siber savaşlar ve ‘hacktivizm’ birer kötü dijital faaliyet kapsamına giriyor. Sırasıyla mal varlıklarını çalmak için tasarlama yapmak, bir düşman devleti yıkmak veya siyasi bir konuya parmak basmak gibi konular dijital hayatın kaçınılmaz ‘karanlık’ yönlerini oluşturuyor. Eğer internete bağlı olmanın meyvelerinden faydalanmak istiyorsak o zaman güvenlik konusunda kötü adamlara ayak uydurup gerekli tedbirleri almalıyız.  Geçmişteki kurumsal bilgi güvenliğini, vahşi batıdaki Kızılderili saldırılarına benzetmek mümkün. Kızılderililer saldırdığında, Kovboylar araba vagonlarıyla daire oluşturup, dışarıdaki saldırılarda kendilerini koruyorlardı. Yani şirketler, kurum içinde güvenlik duvarı, saldırı tespit sistemleri, güvenli e-posta/web geçitleri, anti virüs yazılımı ve uçtan uca ek güvenlik önlemleri kurarak dışardaki saldırılara karşı kendilerini koruyorlardı. Fakat dijital dünya, akıllı mobil cihazlar, sosyal ağlar ve herkese açık bulut bilişim sistemleri ile inanılmaz derecede değişti. Siber suçlular bu yeni çağda farklı organizasyonlara saldırmak için yeni yöntemler kullanıyorlar. Android’in Windows’a göre daha az güvenli olması siber suçluların işini kolaylaştırmış durumda. Buna ek olarak sosyal ağlardaki bilgilerle, online hesapları kırmak ya da Public Cloud ile güvenlik seviyelerini atlatmak bu kişiler için artık çok kolay.

Geçmişteki kurumsal bilgi güvenliğini, vahşi batıdaki Kızılderili saldırılarına benzetmek mümkün. Kızılderililer saldırdığında, Kovboylar araba vagonlarıyla daire oluşturup, dışarıdaki saldırılarda kendilerini koruyorlardı. Yani şirketler, kurum içinde güvenlik duvarı, saldırı tespit sistemleri, güvenli e-posta/web geçitleri, anti virüs yazılımı ve uçtan uca ek güvenlik önlemleri kurarak dışardaki saldırılara karşı kendilerini koruyorlardı. Fakat dijital dünya, akıllı mobil cihazlar, sosyal ağlar ve herkese açık bulut bilişim sistemleri ile inanılmaz derecede değişti. Siber suçlular bu yeni çağda farklı organizasyonlara saldırmak için yeni yöntemler kullanıyorlar. Android’in Windows’a göre daha az güvenli olması siber suçluların işini kolaylaştırmış durumda. Buna ek olarak sosyal ağlardaki bilgilerle, online hesapları kırmak ya da Public Cloud ile güvenlik seviyelerini atlatmak bu kişiler için artık çok kolay.

Gelişmiş Tehditler

Bugün, organizasyonların gelişmiş tehditlere karşı korunmaları gerekiyor. Mesela; hedef kuruluşun ağına giriş yapabilmek için kullanılan yollardan bir tanesi olan spam e-postalar bunlara en iyi örnek gösterilebilir. Hedef ağa girmek ve özel bir hakka sahip olabilmek için harici ‘komuta ve kontrol’ (C & C) sunucularıyla iletişim bağlantıları kurulması; hırsızlık ya da varlıkların güvenlik ihlali ve görevi tamamladıktan sonra izleri yok edilmesi gerekmektedir. Saldırıya dışarıdan baktığınızda çok basit gibi gözükse de bir saldırgan için kompleks bir yapıdan bahsediliyor. Saldırganlar emellerinde bir günde de ulaşabilir veya bir kullanıcının açık vermesi için aylarca bekleyebilirler.

Yeni Nesil Ağ İçi Kötü Amaçlı Yazılım Analiz Araçlarına İhtiyacımız Var

Gelişmiş tehditler sonuca ulaşmak için organizasyonların güvenlik radarları tarafından belirli bir süre tespit edilemeyen bir sürü araç ve teknikler kullanıyorlar. Bu, gelecek nesil tehditlerle mücadele etmek için yeni tür önlemlerin gerekli olduğu anlamına geliyor. Ancak, eski Symantec CEO’su ve şu anki FireEye yönetim kurulu üyesi Enrique Salempoints’e göre; bu olması gerektiği gibi değer görmeyebilir. ”Güvenlik uzmanlarının muhtemelen yeni nesil tehditlere karşı bir anlayışı var; fakat organizasyonun kalanının muhtemelen henüz yok. İnsanlar virüslerle uzun zamandır mücadele ediyor. Gelişmiş ısrarcı tehditlerdeki en büyük sorun ise gizli olması. İşte eğitimin de bu noktada başlaması gerekiyor. Geleneksel anti-virüs ya da kötü amaçlı yazılım ayıklayan yazılımları kullanmaktan çok bu tehditleri ana ağa herhangi bir zarar verip kaynakları yağmalamadan önce belirleyip etkisiz hale getiren bir bağışıklık sistemi gibi yanıt vermek gerekiyor. Böyle durumlarda ip karantinaya alınıp analiz edip yok edilmeli. Genel olarak bakıldığında, mevcut frekans ve siber saldırı maliyetlerini değerlendirmek (ağırlıklı olarak işletmeler üzerinde), modern tehditler karşısında genel araçların güvenliğini sağlamanın neden yeterli olmadığını açıklamak ve gelişmiş ısrarcı tehditlerden korunmak için yeni nesil ağ içi kötü amaçlı yazılım analiz araçlarına ihtiyacımız var.

Frekanslar ve Siber Saldırı Maliyetleri

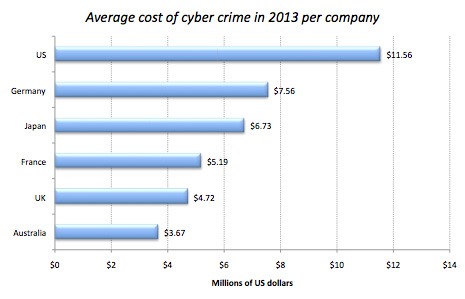

Bugün işletmeler için siber suçların ölçüsü, doğası ve maliyeti nedir? Bu sorunun cevabı için,güvenlik araştırma şirketi ‘The Ponemon Institue son dört yılda altı ülkede 234 organizasyonda 2013 çalışma ile ‘Siber suçların maliyeti’ adında yürüttüğü bir dizi anketine bakabiliriz. The Ponemon Institute’un 2013 yılında yaptığı ankette, organizasyon başına siber suç maliyeti 7,2 milyon dolar ki 2012 yılından bu yana % 30 artış olduğu gözlenmiş. Veriler dört haftalık bir periyotta işlenmiş ve o süre içinde haftada 1,4 başarılı siber saldırı gerçekleşmiş. Yani önceki ankete kıyasla % 20 artış olduğu gözlenmiş. Amerika’nın mali yükü üstlendiği düşünüldüğünde, altı ülke arasındaki siber suçlar maliyetlerinde önemli farklılıklar var.

Tablo 1

Kaynak: The Ponemon Institute/HP (2013) – Katılımcılar 234 – Ülkeler: Amerika (60), Almanya (47), İngiltere (36), Avustralya (33), Jap onya (31), Fransa (27) • Sanayi (Ana): Finansal Hizmetler (17%), Teknoloji (13%), Kamu Sektörü (12%), Endüstriyel (12%), Hizmet (10%), Perakende (9%), Tüketici Ürünleri (6%) • Şirket Büyüklüğü ( Kurumsal koltuklar): <2,000 (13%), 2,000-5,000 (19%), 5,001-10,000 (23%), 10,001-15,000 (23%), 15,001-25,000 (12%), >25,000 (10%)

Ne tür siber saldırılar bu maliyetlerin oluşturulmasında yer alıyor? Ponemon anketinden öğrenilen, hizmet reddi saldırıları küçük (%16) veya büyük (%22) organizasyonlarda oranları en yüksek miktarda yer alıyor. Organizasyonların büyüklüklerine göre en büyük saldırı türü virüsler, solucanlar, trojanlar, kimlik hırsızlığı, toplum mühendisliği, kötü niyetli yazılımlar ve botnetler. Daha büyük organizasyonların sistemlerine arada hizmet reddi, içerik ve web tabanlı saldırılar yapılıyor.

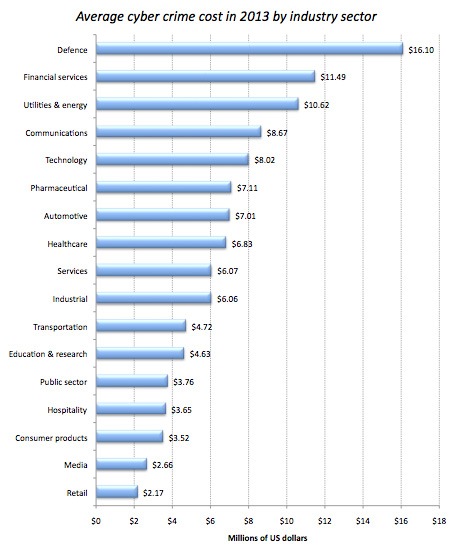

2013 yılındaki Ponemon anketinde geniş çaplı sanayi sektörlerinin salsdırılardan fazlasıyla etkilendiği gözüküyor. Organizasyonlar savunma, finansal hizmetler ve kamu hizmetleri ve enerji olarak üç alanda belirtiliyor. Diğer yandan en az etkilenen sektörler ise perakende, medya ve tüketici ürünleri.

Ponemon anketindeki en önemli istatistik değişik tiplerdeki siber saldırıyı bertaraf edebilmek için gerekli ortalama gün sayısı virüsler, solucanlar ve trojanlar için 2,6 gün, kötü niyetli içeriden saldırılar için ise 53 güne kadar değişmekte. Bu rakamlar güvenliğimiz konusunda yaşadığımız açıkların ne kadar fazla olduğunun göstergesi.

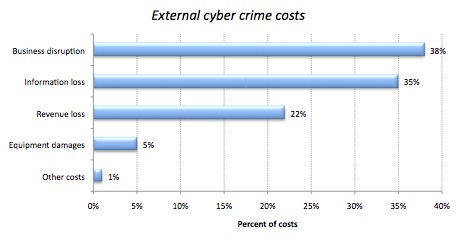

Sonuç olarak kötü niyetli içeriden yapılan saldırılar çok sık olmamasına rağmen saldırı başına en çok maliyetli olanlar bunlar. Siber suçların doğrudan, dolaylı ve fırsat maliyeti söz konusu olduğunda , bir numaralı maliyet olan iş kesintileri ve hemen arkasından da bilgi kaybı geliyor.

Tablo 3

Ponemon Enstitüsü’nün raporu 2013 yılında yayınlanan birçok siber suç araştırmasından sadece bir tanesi. Aşağıda bu rapora benzer raporların bazı önemli ana bulgularının kısa özetlerini bulabilirsiniz.

Symantec İnternet Güvenliği Tehdit Raporu

Symantec’in yıllık İnternet Güvenliği Tehdit raporuna göre, 2013 yılında yapılan siber saldırıların yarısı 2500’den az çalışana sahip iş yerlerine, en etkili kısım ise 250’den az çalışanı olan küçük işletmeler ait (saldırıların %31’i). Küçük işletmeler daha kolay hedef oluyorlar. Çünkü büyük şirketlere kıyasla savunmaları daha zayıf. Diğer önemli trendler: Hedefli saldırılar oluşturmak için seçilen bireyler üzerinde kişisel bilgilerin toplanması; bir önceki yıla göre bu tazr yöntemlerle mobil zararlı yazılımlarda % 58 artış (çoğunlukla Android platformu) yaşanmış durumda. Symantec bu yıl devlet kuruluşlarına yapılacak saldırıların artmasını bekliyor. Yıl içerisinde siber savaş/casusluk teknikleri, sosyal medyanın büyük savaş alanına dönüşmesi, bulut servisi sağlayıcılarına daha fazla saldırılar, kötü amaçlı yazılımların daha da kötüleşmesi gibi trendler etkili olacak.

Trustwave Global Güvenlik Raporu

Trustwave veri analizlerine göre, araştırmaya katılan şirketlerin % 45’inde siber saldırı yükünün perakende işletmelerin taşıdıkları ortaya çıkmış durumda. Mobil kötü amaçlı yazılım saldırıları geçtiğimiz yıla göre artış gösterirken (android odaklı) web uygulamaları üzerinden saldırılar ise % 48 oranıyla hala popüler. Dış kaynaklı bir BT desteği alan firma sayısı Trustwave araştırmasına katılan firmaların % 63’ünde mevcuttu. Yapılan araştırmada güvenlik ihmallerinin tespit süresi de ortaya çıkmış durumda Yaşanan güvenlik açığının tespiti ortalama 210 günken nu durumun Linux platformları üzerinde yama ile kapatılma süresi üç yıl. Trustwave’in araştırmasında spam e-postaların % 10’unun kötü amaçlı yazılım barındırdığı ve analiz edilen üç milyon kullanıcı şifresinin yarısının çok zor olmadığı ortaya çıkmış durumda.

Bilgi Güvenliği İhlalleri Anketi

Yapılan bir ankete göre güvenlik ihlallerinin özellikle küçük çaplı işletmelerde giderek arttığı gözlenmiş. Yabancıların büyük kurumlar içerisinde en fazla güvenlik ihlali yapanlar olduğu belirlenmiş durumda (% 78 saldırı, % 39 DDoS saldırıları, % 20 ağa girişlerde, % 14 IP farkındalığı veya gizli veri hırsızlığı). Çalışanların güvenlik ihlalinde % 36 yanlışlıkla ve % 10 bilerek hareket ettiği ortaya çıkmış. Ankette, İngiltere’deki kurumların güvenliğe yüksek öncelik veya çok yüksek öncelik verdiği saptanmış. Ve kurumların bütçesinin % 10’unu güvenliğe harcadığı gözlenmiş. Büyük kuruluşların % 43’ü kendi personeli için sürekli güvenlik bilinci eğitimi sağlıyor. Ayrıca şirketlerin sadece % 53’ü onların gelecek yıl risklerini yönetmek için yeterli güvenlik becerilerine sahip olması için yeni eğitimler arıyor.

Geleneksel Siber Savunmanın Ötesi

Geleneksel anti-malware araçları ile kullanıcıların karısına çıkan güvenlik yazılımları kötü amaçlı yazılımı analiz ettikten sonra imzaları ayıklayarak ortaya çıkartıyor. Ve bu konuda oldukça başarılılar. Peki ya siber suçlular tarafından sıfır-gün saldırısında kullanılabilecek olan yeni ve bilinmeyen kötü amaçlı yazılımlar? Ya da ne olduğunu saklayabilen, her seferinde değişebilen, tespit edilemeyen ve sürekli kendini yenileyebilen şifrelenmiş/çok biçimli kötü yazılım kodlar? Böyle kötü amaçlı yazılımlarla mücadele etmek için bir gerçek zamanlı olarak ya da yakın-gerçek-zamanlı potansiyel tespit yöntemi gerekiyor. Bu durum otomatik olarak çalışan kötü amaçlı yazılımın veya daha çok yeni jenerasyon korunmanın başladığı yer. Otomatik kötü amaçlı yazılım analizinin bir türü, hedef olan şüpheli kötü amaçlı yazılımı karantinaya alır, sanal yürütme ortamı oluşturur ve davranışlarını gözlemler. Örneğin, ödemeler hakkındaki detayları ayıklayıp imzaya çevirmek, komuta ve kontrol merkeziyle iletişim kurma girişimleri ile yazılımın türünü anlamaya çalışmak. Doğal olarak, siber suçlular bu tür tekniklerin farkında olan ve kötü niyetli yazılımların kodlarını sanal ortamda analiz edip, olup olmadığını tespit etmek için yöntemler geliştirmek ve nihai hedefe bulaşmasından önce doğru zamanı beklemektedirler. VM-aware, kötü amaçlı yazılım yayanların, kullanılan hileler ile insan etkileşimi ölçtüğünü söylüyor. Bu ölçüm sonuçlarını da malware analiz programlarından kaçınmak ya da sanal ortamlardaki tipik özellikleri keşfetmek için kullandıklarını belirtiyor.

Güvenlik yazılımı üreticileri, müşterilerin bulut bazlı depolama sistemlerinden toplanan tehdit bilgilerini kusursuz bir biçimde koordine edip, genel tehdit koruma sisteminde pozitif geri dönüş döngüsü yaratacaklar. Bu sayede güvenlik alanında bir katman daha yapılandırılmış olacak. Farklı çözümler farklı BT katmanlarını hedef alıyor. Örneğin, A paketlerinin, şüpheli davranışların gözlemlenmesi ve uygulamaların kontrolü. Kimlik hırsızlığı, e-postalar, şüpheli paketler, farklı sunuculara erişen veriler, ağ dışında tanımlanmayan veriler gibi yeni nesil bir tehdide karşı korunmak için çoklu zekaya ihtiyaç var. Ancak bu yapıldığında, gelecek nesil saldırılara ciddi bir şekilde karşı konulabilir. Bu yeni nesil tehdit koruma çözümleri geleneksel güvenlik duvarı, saldırı önleme sistemleri, güvenli e-posta / web geçitleri ve uç nokta koruma çözümleri üstüne ek bir savunma hattı oluşturmalıdır. Yeni nesil çözümler, henüz bir suç kaydı olmayan belirsiz suçluları aramak zorunda olan sivil dedektifler gibi hareket etmelidir.

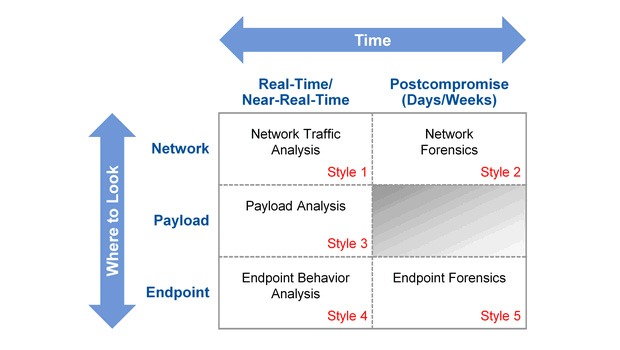

Gelecek nesil tehdit koruma çözümleri genellikle, bir kuruluşun ağı içinde oturup, gelen ve giden e-postaları inceleyip, yakın-zaman gerçek/gerçek zamandaki şüpheli hareketler için, web ve dosya paylaşımı trafiği ile geri kalanları dosyalayıp özel yapım raf aletleri gibi hareket ediyorlar. Bulut tabanlı hizmetler, yüksek performanslı donanım yatırımı yapmak istemeyen küçük işletmeler için benzer bir iş yapmak için de kullanılabiliyor. Tüm bu güvenlik önlemlerine rağmen şirketlerin ölçeklenebilirlik ve veri koruma ile ilgili potansiyel sorunların farkında olması gerekiyor. Araştırma şirketi Gartnerîn bu konuda yaptığı sınıflandırmayı aşağıdaki tabloda görebilirisiniz.

Gartner’ın araştırması gelişmiş tehdit savunma türünde 5 farklı stilin öncülük ettiğini gösteriyor.

Ağ Trafiği Analizi

Ağ protokolü ve/veya içerik trafiğini gerçek zamanlı olarak analiz ederek kötü amaçlı veya riskli bağlantılar ortaya çıkarılır. Bunlar tehdit seviyesinde ise uyarı yapılır. Tehdit seviyesinde olmayan bağlantılar için detaylı dinlemeler yapılarak analiz derinleştirilir. Gartner’a göre bu alanda önde gelen satıcılar, Arbor Networks, Damballa, Fidelis Cybersecurity, Lancope ve Sourcefire.

Ağ Analistleri

Olay müdahale ekiplerinin, metadata çıkarmak, sofistike analitik sağlamak, yüksek kapasiteli depolama ile raporlama yapmak ve tam paket yakalama işlemlerini gerçekleştirmek için ağ analiz araçlarına erişim ihtiyacı vardır. Gartner’a göre bu alanda önde gelen satıcılar Solera ve RSA NetWitness.

Payload Analistleri

Burada sözü geçen sandboxing çözümü, şirket içi cihaz yada bulut içinde olabilir. Malware davranışları yakın-gerçek zamanlı olarak gözlenip, imza-tabanlı araçlar tarafından gözden kaçırılan tehditler yakalanarak karakterize edilirler. Gartner’a göre bu alanda lider olan satıcılar AhnLab, Check Point, FireEye, Lastline, McAfee, Palo Alto Networks, ThreatGRID ve Trend Micro.

Son Nokta Davranış Analizi

Operasyonel sorunlar olmasına rağmen uç davranış analizi kapalı kurumsal ağlarda mobil cihazlar için koruma sağlayabilir. OS desteği ve cihaz kaynak kullanım şeklinin potansiyel sorunları vardır. Bu sorunları aşmak sıkıntılı bir süreç olsa da bu analizler son dönemin olmazsa olmazları arasında yer alıyor. Gartner’a göre bu alanda lider olan satıcılar, Blue Ridge Networks, Bromium, Invincea, Sandboxie ve Trustware; Cyvera,ManTech/HBGary (Di jital DNA), RSA Ecat ve Triumfant.

Son Nokta Analistler

Veri toplama için konumlandırılan ajan yazılım veya donanımlar olay müdahale ekiplerine malware saldırılarını karakterize etmekte yardımcı olabilir. Ancak bu gibi çözümler saldırıları gerçekleştiği anda engellemez ve BT ekibine başka ağır operasyonel bir yük oluşturur. Gartner’a göre bu alanda lider olan satıcılar Bit9, Carbon Black, Guidance Software, Mandiant ve ManTech/HBGary.

Gartner’ın belirttiğine göre; optimal bir yeni nesil tehdit koruma stratejisi genellikle en az iki ‘stil’ içermelidir. Örneğin ağ trafiği analizi artı ağ analizleri, ya da yük analizi artı ağ analizi gibi.

Siber güvenlik, günümüzün hiper-bağlantılı dünyasında en öneli konulardan bir tanesidir. Ancak kuruluşların dijital savunmasını bir şekilde onlara gereksiz yere ayak bağı olmadan işlerini yapmak için izin verip öte yandan da korumak için bir denge var. Yeni gelecek neslin, daha hareketli, daha sosyal, bulut hizmetlerine daha fazla güvenen ve Windows platformuna daha az odaklı olmaları açık bir gerçek. Kuruluşların ve onların müşterilerinin acil güvenlik tehditlerinin ötesine bakma ihtiyacı açıkça ortada. Bu gibi durumlarda güvenlik uzmanlarından ileri planlama konusunda yüksek güvenlikte haritalar talep edilecektir.

Ne yazık ki, BT’nin birçok alanında olduğu gibi, uygun yetenekli güvenlik uzmanları sıkıntısı var. Ykarıda gösterdiğimiz araştımanın bir başka sonucu ise katılımcıların % 50’sinin yetenekli kaynakların eksikliğinin değer yaratma için bir engel olduğu ve % 31’i yönetici düzeyinde farkındalık ve desteğin eksik olduğundan bahsediyor. Bu durum geçerli çalışma uygulamaları ve gelişen dijital koşullar karşısında kuruluşların bir kale zihniyetini kabul etmesini imkansız hale getiriyor. Çalışanlar rutin sosyal ağlara erişmek için mobil cihazlarını, kendi bulut hizmetlerini ve giderek artan bir şekilde Windows olmayan platformlarda kullanacak. Bu durum siber suçluların kurumlara ve diğer ağlara sızmasını kolaylaştıracak. Yeni nesil siber savunma makalemizde de belirttiğimiz gibi bu konuda şirketlere yardımcı olacak, fakat internet gibi gelişmeler küresel saldırı yüzeyini büyük ölçüde genişletecek. Siber silahlanma yarışı devam ediyor ve tehlike gittikçe büyüyor.